Inhaltsverzeichnis

US-Bundesbehörden haben legalen Zugriff auf Apple iMessage- und WhatsApp-Inhalte.

Die Menge der Metadaten unterscheidet sich stark von anderen Messengern, aber worauf haben den Ermittler überhaupt Zugriff? Welcher Messenger ist der sicherste?

Diese Frage ist nicht so einfach zu beantworten, wie es sich zunächst anhört. Denn obwohl viele Anbieter mittlerweile eine Ende-zu-Ende-Verschlüsselung für eigentliche Gespräche verwenden, gibt es auch diverse Metadaten, die viele Informationen preisgeben können. Aber auch für den Inhalt selbst ist der Schutz nicht immer so stark, wie die Benutzer es erwarten.

Einmal aus Sicht des FBI die verschiedenen Messenger betrachten

Um herauszufinden, welche Fehler oder Probleme der Messenger nur theoretischer Natur sind und welche echte Schwächen darstellen, lohnt sich ein Blick von der anderen Seite, nämlich der Seite einer Ermittlungsbehörde, des FBI. Also für diejenigen, die ihr Bestes geben, um so viele Informationen wie möglich über den privaten Chat zu erhalten.

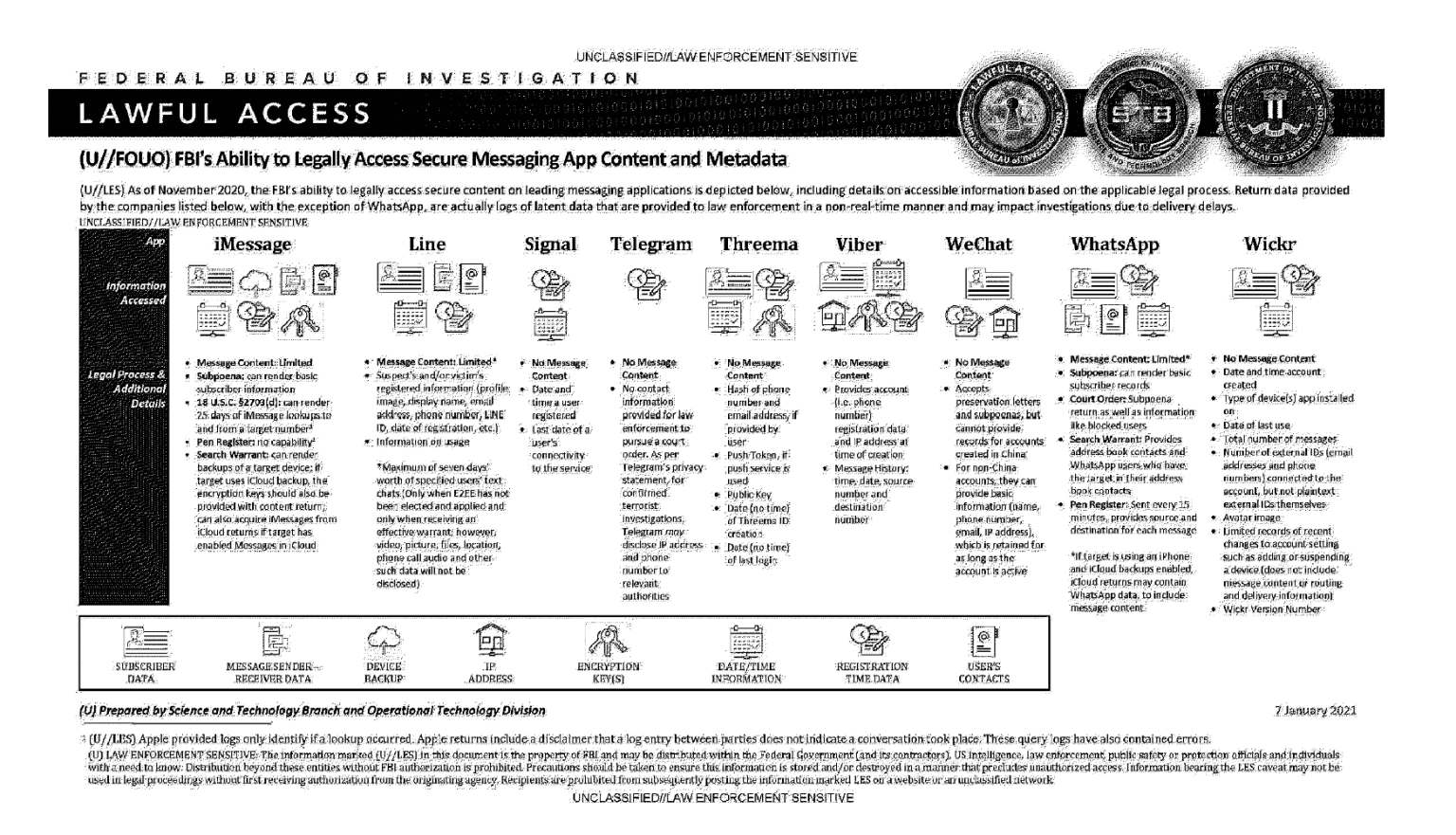

Diese Erkenntnis ermöglicht nun ein internes FBI-Dokument, das kürzlich von der gemeinnützigen Organisation Property of the People’s Freedom of Information Request offengelegt wurde – es beschreibt, welche Daten Bundesbehörden von welchem Boten auf legalem Weg erhalten können. Die Informationen sind relativ aktuell und der Status ist der 7. Januar 2021. Diese Übersicht wird eigentlich zu internen Schulungszwecken für FBI-Mitarbeiter verwendet.

Man kann davon ausgehen, dass auch EU Behörden die selben Zugriffsmöglichkeiten vor allem in Verbindung mit einer internationalen Zusammenarbeit haben werden. Das FBI steht daher nur symbolisch für sich alleine.

Vergleich der Messenger

Die Tabelle vergleicht insgesamt neun Messenger, allen voran Apples iMessage, Line, Signal, Telegram, Threema, Viber, WeChat, Whatsapp und Wickr. Die gute Nachricht: Bei sechs davon schrieb das FBI – zumindest über legale Kanäle –, dass es keine Möglichkeit gebe, an den Inhalt zu kommen. Nur bei iMessage, Whatsapp und Line sagen die Bundesbehörden „eingeschränkte Inhalte“ und erklären dann im Detail, was damit gemeint ist. Daher ist es für das FBI leicht, die Person hinter dem Konto zu finden. Wenn Bundesbeamte jedoch Inhalte wünschen, empfiehlt es sich, einen Durchsuchungsbefehl und ein lokales Backup oder ein Backup in iCloud zu beantragen, um diese zu erhalten. Für alle, die Gespräche dauerhaft löschen wollen, stellt die Backup-Funktion ein Problem dar. Dieser Umstand muss von vielen Akteuren der jüngsten österreichischen Politik erkannt werden.

iMessage

Beachtlich ist auch, dass Apple offenbar laut der Tabelle direkt mit dem FBI Daten teil, sogar Inhalte der Nachrichten können und werden an das FBI weitergereicht. Natürlich muss dazu ein FBI Ersuchen dazu stattfinden, jedoch kann man davon ausgehen, dass dieses recht einfach gehalten und damit sehr rasch erstellt ist. Gerade Apple legt den Nutzern ja immer sehr viel Datenschutz als Ziel, und dies wird auch gegenüber Dritten sicherlich erreicht werden, mit der Ausnahme wenn es sich um Behörden handeln dürfte. Auch die Inhalte der iCloud, die GPSDaten der iPhones und auch andere Aktivitäten auf den iPhones und iPads von Apple dürften davon betroffen sein.

Die Situation ist ähnlich wie bei WhatsApp, wo Backups (in diesem Fall in iCloud oder Google Drive gespeichert) auch als zentrale Stelle für die Behörden zum Zugriff auf Inhalte bezeichnet werden. Diese seit Jahren kritisierte Lücke versucht WhatsApp derzeit mit Hilfe eines neuen verschlüsselten Backup-Systems zu schließen. Darüber hinaus kann das FBI per Gerichtsbeschluss weitere Daten von Facebook/Meta anfordern, etwa eine Liste gesperrter Nutzer. Verwenden Sie den Durchsuchungsbefehl, um alle Kontakte im Adressbuch zu finden.

Tipp: Wir haben einen Artikel mit den Problemen bei der Sicherheit von Whatsapp verfasst.

Telegram

Der Anbieter telegram scheint für das FBI nicht erreichbar zu sein, in der Aufstellung geht hervor, dass es keinen rechtlichen Anspruch auf den Zugriff oder die Auskunftserteilung durch Telegram gibt und so sind hier sogar noch weniger Daten für das FBI abzugreifen als es bei dem US Messenger „Signal“ der Fall ist. Viele die seit langem auf Telegram setzen wird dies nicht übermässig wundern, wird doch die rechtliche Sicherheit von Telegram und der verteilten Organisation auf verschiedene Staaten auch immer wieder vom Gründer selbst hervorgehoben.

Signal

Am anderen Ende des Spektrums – nicht ganz überraschend – das datenschutzorientierte Messenger Signal. Damit können Ermittler höchstens herausfinden, wann der Account eingerichtet wurde und wann sich der betreffende Nutzer zuletzt mit dem Dienst verbunden hat. Es gibt keine Erklärung, wie Sie die entsprechenden Informationen erhalten. Im Telegram-Fall betonte das FBI, dass der Anbieter keine Auskunft geben werde – mit einer Ausnahme: Für eine gerichtlich bestätigte Anti-Terror-Untersuchung würden IP-Adresse und Telefonnummer offenbar an einen Account weitergegeben.

Interessant ist darüber hinaus, wie viele Metadaten es dann doch bei einigen anderen sicheren Messengern zu holen gibt. Laut dem FBI gibt es etwa bei Wickr in dieser Hinsicht jede Menge zu holen. Dazu zählen Anmeldedatum und Zeitpunkt der letzten Nutzung ebenso wie die Zahl der Nachrichten sowie der externen Nutzer-IDs, die mit einem Konto verbunden sind – also der Kontakte. Auch das Avatar-Bild sowie aktuelle Veränderungen an den Einstellungen kann die Bundesbehörde anfordern. Dazu kommen dann noch Details zu allen Geräten, auf denen ein User die App installiert hat.

Threema

Wie es aussieht hat auch Threema einen direkten Zugang zum FBI oder die Leute des FBI haben bei Threema gehackt? Denn das FBI erhält Daten über die Hash-Werte von Nutzern und auch die Hash-werte der Pushnachrichten sind offenbar dort abfragbar. Und zumindest gibt Threema, der Service der eigentlich in der Schweiz beheimatet ist, die Daten der Kontoerstellung aus. Threema Nutzer können aber zumindest Ihre Telefonidentität und auch die Identität der Nachrichten vor dem FBI verborgen wissen. Die Kontoerstellungszeit könnte aber mit einem ersten Download im Appstore korreliert werden und damit auch Identitäten von Nutzern damit eingegrenzt werden, noch dazu wo die anderen Gesprächsteilnehmer zumindest ebenso über deren einmalige Hashwerte nachvollziehbar sind ist dies zumindest bedenklich.

Update: Siehe auch weiter unten das Feedback von Threema.

Spurensuche

Wirklich große Überraschungen liefert die Tabelle insofern nicht, die Daten stimmen in etwa mit dem überein, was über die einzelnen Messenger schon bisher bekannt war. Im Detail ist aber durchaus interessant zu sehen, welche und wie viele Metadaten hier abgefragt werden. Denn selbst wenn keine Inhalte überbleiben, sind doch etwa Informationen zu den Kontakten äußerst interessant für die Strafermittler.

Zusammenfassung

Betont sei noch einmal, dass es hier tatsächlich nur um Anfragen auf dem klassischen Rechtsweg geht. Nach der Beschlagnahme eines Geräts gibt es hingegen für die Behörden noch allerlei Möglichkeiten, an Chats zu kommen – so sie nicht gelöscht wurden. Gerade das FBI setzt etwa sehr routinemäßige Tools von Firmen wie Cellebrite ein, die üblicherweise aktuelle Smartphones problemlos hacken können und so den Ermittlern Zugriff auf sämtliche lokal gespeicherten Informationen und Apps geben. Ebenfalls kann man davon ausgehen, dass auch Trojaner wie in deutschland eingesetzt werden, die ebenfalls einen kompletten Zugriff auf die Smartphones ermöglichen, und damit auch alle Messenger Nachrichten als potentiell einsehbar zeigen werden.

Update: Rückmeldung von Threema

Hallo!

Das erwähnte angebliche FBI-Dokument ist leider in weiten Teilen fehlerhaft bzw.

interpretationsbedürftig.Die Verfasserin bzw. der Verfasser hat sich offenbar lediglich auf die Angabe der

jeweiligen Anbieter verlassen, die bei unseren Mitbewerbern leider oft unvollständig sind.Angesichts der Schlüssel-Icons bei Threema hat sie/er zum Beispiel nicht begriffen, dass

bei der asymmetrischen Kryptographie (auf der alle Messenger basieren, die eine

Ende-zu-Ende-Verschlüsselung anbieten) der öffentliche Schlüssel immer öffentlich ist.

Deshalb heisst er so. Damit kann man aber keine Nachrichten entschlüsseln, nur

VERschlüsseln.Ebenso wurde ignoriert, dass unseren Mitbewerbern die Handynummer selbstverständlich

bekannt ist, weil sie die Adresse darstellt, unter der Teilnehmerinnen und Teilnehmer

erreicht werden können. Threema hingegen kann vollständig ohne Angabe von

personenbezogenen Daten genutzt werden – die Verknüpfung mit einer Handynummer ist

optional.Gleiches Bild bei den Push-Tokens. Ohne Push-Token, der dem Anbieter bekannt sein muss,

kann man gar keine Push-Nachrichten an Handys senden. Die Mitbewerber haben diese Tatsache

in ihrer Selbstdeklaration einfach weggelassen.Umfassende Informationen bezüglich der Häufigkeit und der Bedingungen für Auskünfte finden

Sie in unserem Transparenzbericht: https://threema.ch/de/transparencyreportEs ist wichtig zu wissen, dass wir auf Anfragen des FBI nicht eingehen und bisher sind uns

auch keine solchen bekannt. Ausländische Behörden müssen immer ein Rechtshilfegesuch in

der Schweiz stellen, welches durch die zuständige Staats- bzw. Bundesanwaltschaft geprüft

werden muss.Der „Journalist“ von VPNTester hat dann noch weniger verstanden und behauptet Dinge wie

„Kontoerstellungszeit könnte aber mit einem ersten Download im Appstore korreliert werden

und damit auch Identitäten von Nutzern damit eingegrenzt werden“ – dabei speichern wir –

im Gegensatz zu Signal – die genaue Zeit der Erstellung der Threema-ID gar nicht. Ganz

abgesehen davon, dass es bei Threema gar kein Konto gibt – die Anmeldung am Server ist

rein kryptographisch.Ich hoffe, Ihnen mit diesen Angaben weitergeholfen zu haben

Beste Grüsse

Maurus Brunner

—

Threema GmbH

Churerstrasse 82, 8808 Pfäffikon SZ, Switzerland

Erstellt am: 1. Dezember 2021